- Yazar Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Son düzenleme 2025-01-22 17:44.

rol - tabanlı erişim kontrolü her biriyle ilişkili ayrıcalıkları alır rol şirkette ve bunları doğrudan BT kaynaklarına erişmek için kullanılan sistemlerle eşleştirir. uygulandı uygun şekilde, kullanıcıların faaliyetleri - ve yalnızca kendi izin verdiği faaliyetleri - gerçekleştirmelerini sağlar. rol.

Bunu göz önünde bulundurarak, Rol Tabanlı Erişim Kontrolü nedir? Nasıl uygularsınız?

rol - tabanlı erişim kontrolü (RBAC) NS ağı kısıtlama yöntemi erişim tabanlı üzerinde roller bir kuruluştaki bireysel kullanıcıların sayısı. RBAC, çalışanların erişim yalnızca ihtiyaç duydukları bilgilere ilişkin haklar yapmak işlerini yapmalarını engeller ve erişim kendilerine ait olmayan bilgiler.

Benzer şekilde, RBAC'ı nasıl uygularsınız? RBAC: Uygulamak İçin 3 Adım

- Kullanıcılarınıza sağladığınız kaynakları ve hizmetleri tanımlayın (ör. e-posta, CRM, dosya paylaşımları, CMS vb.)

- Bir rol kitaplığı oluşturun: İş tanımlarını, her işlevin işini tamamlamak için ihtiyaç duyduğu 1 numaralı kaynaklarla eşleştirin.

- Kullanıcıları tanımlanmış rollere atayın.

Bu bağlamda, rol tabanlı erişim kontrolünün faydası nedir?

iş rolün faydaları - tabanlı erişim kontrolü Rolü - tabanlı erişim kontrolü diğerleri arasında kapsar rol izinler, kullanıcı roller , ve güvenlik ve uyumluluktan, verimlilik ve maliyete kadar kuruluşların çoklu ihtiyaçlarını karşılamak için kullanılabilir kontrol.

Rol tabanlı yetkilendirme nedir?

rol - bazlı yetkilendirme kontroller bildirimseldir-geliştirici bunları bir denetleyiciye veya bir denetleyici içindeki bir eyleme karşı kodunun içine yerleştirir ve şunları belirtir: roller mevcut kullanıcının istenen kaynağa erişmek için üyesi olması gerekir.

Önerilen:

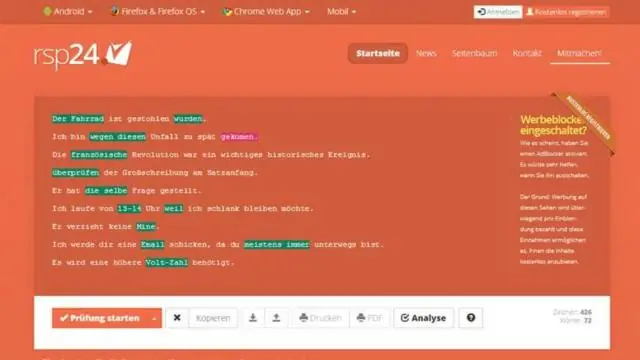

Yazım denetimi gerçekten yazım denetimi yapıyor mu?

Yazım denetimi, 'onların' ve 'orada' gibi eş anlamlı sözcüklerin uygunsuz kullanımını tespit etmeyecektir. Yazım denetimi, sözcükleri gerçekten doğru olan hatalar olarak işaretleyebilir. Yazım denetimi, ciddi şekilde yanlış yazılmış sözcükler için her zaman yararlı yazım önerileri sunmaz

Bozuk erişim denetimi saldırısı nedir?

Bozuk Erişim Kontrolü Nedir? Erişim denetimi, kullanıcıların amaçlanan izinlerinin dışında hareket edemeyecekleri bir politika uygular. Hatalar tipik olarak yetkisiz bilgilerin ifşa edilmesine, tüm verilerin değiştirilmesine veya yok edilmesine veya kullanıcının sınırları dışında bir iş işlevinin yerine getirilmesine yol açar

Rol tabanlı kimlik doğrulama nasıl çalışır?

Rol tabanlı erişim denetimi (RBAC), bir kuruluş içindeki bireysel kullanıcıların rollerine dayalı olarak ağ erişimini kısıtlama yöntemidir. RBAC, çalışanların yalnızca işlerini yapmak için ihtiyaç duydukları bilgilere erişim haklarına sahip olmalarını sağlar ve kendilerine ait olmayan bilgilere erişmelerini engeller

Rol tabanlı erişim denetiminin faydası nedir?

Rol tabanlı erişim kontrolünün ticari faydaları Rol tabanlı erişim kontrolü, diğerlerinin yanı sıra rol izinlerini, kullanıcı rollerini kapsar ve güvenlik ve uyumluluktan, aşırı verimlilik ve maliyet kontrolüne kadar kuruluşların çoklu ihtiyaçlarını karşılamak için kullanılabilir

Ana bilgisayar tabanlı ve ağ tabanlı izinsiz giriş algılama arasındaki fark nedir?

Bu tür IDS'nin avantajlarından bazıları şunlardır: Bir saldırının başarılı olup olmadığını doğrulayabilirler, oysa ağ tabanlı bir IDS yalnızca saldırı hakkında uyarı verir. Ana bilgisayar tabanlı bir sistem, saldırı imzasını bulmak için şifresi çözülen trafiği analiz edebilir ve böylece onlara şifreli trafiği izleme yeteneği verir