İçindekiler:

- Yazar Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Son düzenleme 2025-06-01 05:11.

7 Veritabanı Güvenliği En İyi Uygulamaları

- fiziksel sağlamak veritabanı güvenliği .

- Web uygulamasını kullanın ve veri tabanı güvenlik duvarları.

- Sertleştirin veri tabanı mümkün olan en geniş ölçüde.

- Verilerinizi şifreleyin.

- değerini en aza indir veritabanları .

- Üstesinden gelmek veri tabanı sıkıca erişin.

- Denetim ve izleme veri tabanı aktivite.

Ayrıca, veritabanı güvenliği için ne kullanıldığını da biliyor musunuz?

Temel olarak, veritabanı güvenliği herhangi bir şeklidir kullanılan güvenlik korumak veritabanları ve içerdikleri bilgiler uzlaşmadan. Depolanan verilerin nasıl korunabileceğine ilişkin örnekler şunları içerir: Yazılım - yazılım, kullanılmış insanların erişememesini sağlamak için veri tabanı virüsler, bilgisayar korsanlığı veya benzeri işlemler yoluyla.

İkinci olarak, veritabanı güvenliğini sağlamaya yardımcı olan 5 temel adım nedir? İşte şirket ve müşteri bilgilerinizi güvende ve emniyette tutmak için yapabileceğiniz beş şey.

- Güvenli şifreleriniz olsun. Dünyadaki en karmaşık sistemler, kötü bir parolaya karşı koruma sağlayamaz.

- Veritabanınızı şifreleyin.

- İnsanlara arka kapıyı gösterme.

- Veritabanınızı bölümlere ayırın.

- Veritabanınızı izleyin ve denetleyin.

Ayrıca biliyorum, veritabanı düzeyinde güvenlik nedir?

Veritabanı güvenliği sağlamak için kuruluşların aldığı çeşitli önlemleri ifade eder. veritabanları iç ve dış tehditlerden korunmaktadır. Veritabanı güvenliği korumayı içerir veri tabanı kendisi, içerdiği veriler, veri tabanı yönetim sistemi ve ona erişen çeşitli uygulamalar.

Bir veritabanına uygulanan 2 tür güvenlik nedir?

Aşağıdakiler dahil olmak üzere birçok bilgi güvenliği denetimi katmanı ve türü veritabanları için uygundur:

- Giriş kontrolu.

- Denetim.

- Kimlik doğrulama.

- Şifreleme.

- Bütünlük kontrolleri.

- Yedekler.

- Uygulama güvenliği.

- İstatistiksel Yöntemin Uygulandığı Veritabanı Güvenliği.

Önerilen:

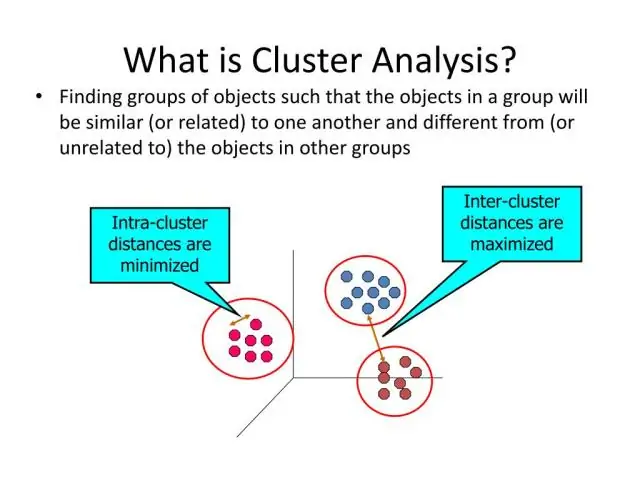

Veri madenciliğinde kümelemenin gereksinimleri nelerdir?

Bir kümeleme algoritmasının karşılaması gereken temel gereksinimler şunlardır: ölçeklenebilirlik; farklı nitelik türleri ile ilgilenmek; keyfi şekle sahip kümeleri keşfetme; girdi parametrelerini belirlemek için alan bilgisi için minimum gereksinimler; gürültü ve aykırı değerlerle başa çıkma yeteneği;

Alarm COM kameraları için minimum geniş bant hız gereksinimleri nelerdir?

Önerilen bant genişliği Alarm.com video cihazları, indirme hızının aksine öncelikle yükleme hızını kullanır. Tipik olarak, Alarm.com, video cihazı başına en az 0,25 Mbps'lik özel yükleme hızında belirsiz bir geniş bant bağlantısı önerir

Sanallaştırma için donanım gereksinimleri nelerdir?

Bir sanallaştırma sunucusu için donanım gereksinimleri nelerdir? İŞLEMCİ. Sanallaştırma donanımını seçerken göz önünde bulundurulması gereken üç unsur, CPU, bellek ve ağ G/Ç kapasitesini içerir. Hafıza. Sanal makineniz bellekte bulunur. Ağ Girişi. Yeterli bant genişliğine sahip olduğunuzdan emin olun. Sanallaştırma Sunucunuz İçin Diğer Hususlar. Sıradaki ne?

NIST parola gereksinimleri nelerdir?

NIST yönergeleri Şifreler, abone tarafından seçildiği takdirde en az 8 karakter uzunluğunda olmalıdır. Parola doğrulama sistemleri, abone tarafından seçilen en az 64 karakter uzunluğunda parolalara izin vermelidir. Tüm yazdırma ASCII karakterleri ve boşluk karakteri parolalarda kabul edilebilir olmalıdır

İşletim sistemi gereksinimleri nelerdir?

Sistem Gereksinimleri İşletim sistemi. Minimum CPU veya işlemci hızı. Minimum GPU veya video belleği. Minimum sistem belleği (RAM) Minimum boş depolama alanı. Ses donanımı (ses kartı, hoparlörler, vb.)